根据CNVD白帽子报告的情况,近期CNVD组织专项行动,组织CNCERT各分中心重点对境内1800余个受Java反序列化漏洞(CNVD-2015-07556,对应CVE-2015-4852)影响的Weblogic服务器进行了技术核验和通报处置。现将有关情况通报如下:

一、漏洞报告情况

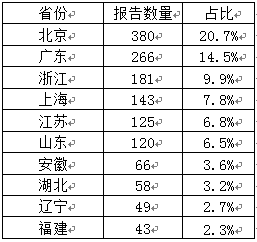

5月底,CNVD白帽子(ID:z_zz_zzz)提交了漏洞报告。其采用技术检测手段(已进行无害化处理)对境内约12000个采用Weblogic作为容器软件的服务器IP进行检测,存在Java反序列化漏洞的服务器IP为1925个(漏洞影响比例约为16.0%)。此外,白帽子在所述1900余个服务器上对常见网站后门(Webshell)程序进行排查,发现有620余台服务器已被黑客入侵植入网站后门,实施远程控制。CNVD对所述IP服务器进行排查,共核实有1835个IP位于中国大陆地区,按省份位居前十位的分别是:

表 漏洞报告涉及IP数量按省份统计TOP 10

二、漏洞处置情况

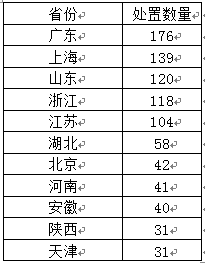

接到报告后,CNVD组织CNCERT各分中心启动专项工作。通过对所述1835个IP进行技术核验,共确认1425个服务器IP仍受漏洞影响(验证漏洞不存在的情形受到IP不可达、连接超时或已有防护措施等因素影响)。CNCERT各分中心积极组织当地基础电信企业以及通过自有渠道联系服务器IP所属用户单位进行协调处置,截至6月11日,CNCERT各分中心共组织向1176个IP所属用户单位通报了漏洞情况,并建议用户排查清除后门植入等入侵痕迹。后续CNVD将进一步跟踪和核验用户单位处置情况。

表 处置漏洞IP数量按省份统计TOP 10

附:参考链接:

http://foxglovesecurity.com/2015/11/06/what-do-weblogic-websphere-jboss-jenkins-opennms-and-your-application-have-in-common-this-vulnerability/#jboss

http://www.cnvd.org.cn/flaw/show/CNVD-2015-07556